COMPRENDRE ET CONTRER LES INFRASTRUCTURES COMMAND AND CONTROL (C2) : GUIDE 2025 POUR LA SÉCURITÉ RÉSEAU

INTRODUCTION AUX INFRASTRUCTURES COMMAND AND CONTROL (C2)

Pierre angulaire des cyberattaques modernes, les command and control sont devenus la norme pour la menace cyber tant pour leur efficacité que leur praticité. En 2024, Hoshi, l'équipe de Cyber Threat Intelligence (CTI) de Jizô AI, recense 5400 attaques ransomwares, toutes industries confondues, et générant plus 133 millions de dollars de gains. Ces attaques ont un point commun : l’utilisation d’une infrastructure command and control dans leurs opérations. Cette même année plus de 80% des campagnes de cyberattaque traitées par notre équipe CTI Hoshi ont eu recours à des command and control.

QU'EST-CE QU'UN COMMAND AND CONTROL ?

COMMUNICATION, CONTRÔLE ET EXFILTRATION DE DONNÉES

Les C2 permettent de communiquer avec les machines infectées pour les contrôler à distance, déployer des outils malveillants et exfiltrer des données. Son utilisation est omniprésente dans les cyberattaques sophistiquées, que ce soit par des ransomwares avec un objectif financier ou bien dans des campagnes de cyber-espionnage orchestrées par des APT (Advanced Persistent Threat). Les command and control jouent également un rôle important dans la gestion des infrastructures de botnets.

Le concept de malware trouve son origine dans les travaux de John von Neumann dans les années 60 avec sa théorie du Self Reproducing Automata, proposant que des programmes informatiques peuvent se reproduire et se propager de façon autonome. Ce n’est cependant que dans les années 1980 que cette idée se concrétise avec les premiers botnets. On peut prendre les exemples du Morris Worm et du Brain Virus qui ont à l’époque fait prendre conscience de la dangerosité sur les systèmes d’information que ce type de malware pouvait avoir. Des dizaines de milliers de machines dans le monde entier ont été infectées, causant des dommages importants. Morris Worm pouvait se répliquer plusieurs fois sur la même machine, monopolisant toutes les ressources et donc rendant celles-ci inutilisable. Cependant, aucune technique de contrôle à distance n’avait encore été employée.

C’est donc sur cette base que les premiers malwares possédant des fonctionnalités command and Control avec comme exemple le plus connu Back Orifice en 1999. Selon le groupe de hackers à l’origine de celui-ci, l’objectif était de faire un outil légitime de maintenance et de surveillance de systèmes d’information Microsoft. Mais Back Orifice ayant des fonctionnalités de keylogger et de récupération de mot de passe, nous pouvons douter de la légitimité prétendue de celui-ci. Il a d’ailleurs été détourné rapidement en cheval de Troie. Une fois déployé sur la machine cible, une architecture dite “centralisée” se met en place, la victime devenant le serveur et l’attaquant le client. Une fois la connexion établie, il est possible de prendre le contrôle à distance de la victime pour exécuter des programmes malveillants ou l’espionner.

EXEMPLE DE TECHNIQUES DE DISSIMULATION D'UN C2 DANS L'ATTAQUE DE COLONIAL PIPELINE

Lors de l’émergence du cyber-crime, les attaquants ont commencé à développer des infrastructures de command and control bien plus complexes capables d'échapper aux systèmes de détection, en plus d’avoir une grande résilience. On peut prendre l’exemple de l'attaque de la Colonial Pipeline en 2021 par le groupe ransomware DarkSide. Pour rendre leur C2 furtif, les attaquants ont utilisé une combinaison de techniques pour dissimuler leurs communications :

- Un client RDP redirigeant le trafic via le réseau Tor

- Un tunnel HTTPS sur le port 443 pour rendre le trafic indiscernable du trafic web légitime

- Des implants Cobalt Strike (Beacon), permettant de maintenir un accès persistant

Cela a permis à DarkSide d'exfiltrer plus de 100 gigas de données de l’entreprise tout en déployant leur Ransomware paralysant ainsi la distribution de pétrole dans une partie des Etats-Unis.

Cependant, ce groupe de cybercriminels, bien que russe, n’est pas directement lié au gouvernement contrairement aux APTs qui eux, sont financés et soutenus par des États. Leurs objectifs étant le sabotage et l’espionnage, ils utilisent des C2 discrets, sophistiqués et adaptés à des campagnes de longues durées. Être capable de détecter les C2 devient donc impératif pour les infrastructures des OIV (Opérateur d’importance vitale) de nations souveraines.

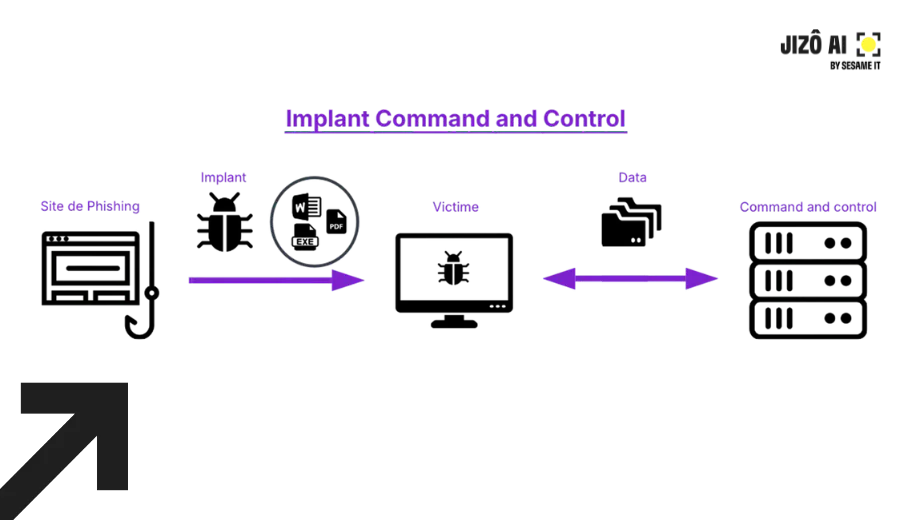

IMPLANT COMMAND AND CONTROL (C2) : RÔLE ET TECHNIQUES DE COMMUNICATION AVANCÉES

Un implant C2 est un programme qui va agir comme un agent de communication entre la machine infectée et le serveur command and control des attaquants. Celui-ci est programmé et configuré selon les besoins de l’attaque en utilisant de nombreuses techniques de communication et d’évasion de la défense. Ces implants peuvent prendre plusieurs formes, un fichier exécutable, une macro VBA, un PDF, etc. Ils sont transmis via différentes méthodes comme l'ingénierie sociale via phishing ou l’exploitation de vulnérabilités des systèmes cibles. Une fois celui-ci installé et exécuté, il prend contact avec le serveur C2, transmet des données volées, exécute des instructions et maintient un accès persistant sur la cible.

Chaque implant C2 a un nom différent selon le framework utilisé, celui de Cobalt Strike se nomme Beacon mais il en existe d'autres comme Meterpreter de Metasploit.

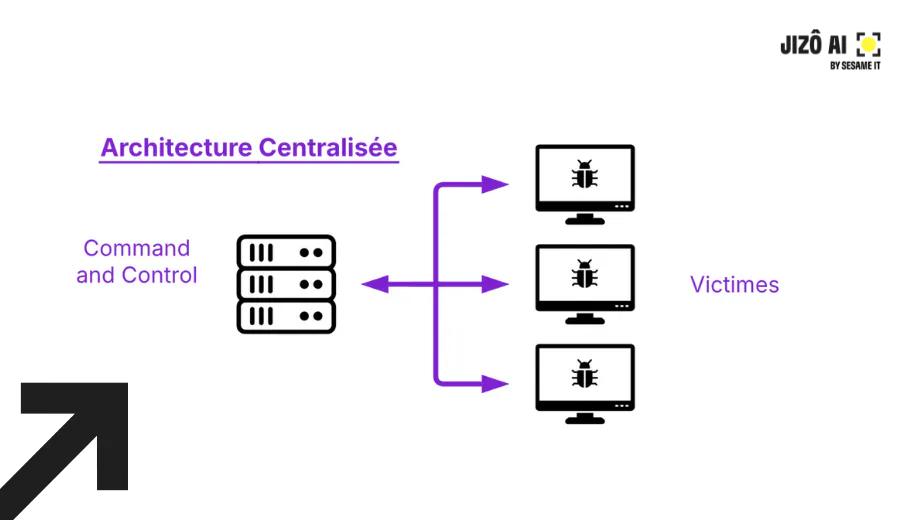

ARCHITECTURE COMMAND AND CONTROL

Nous avons déjà vu l'architecture la plus classique, centralisée avec Back Orifice où le serveur unique est chargé de communiquer avec toutes les machines infectées. Cette architecture est facile à mettre en place et à administrer, cependant elle est facilement détectable par les outils de défense et de détection comme Jizô AI. Les serveurs étant dans la version la plus simple statique, une fois connus il est facile de bloquer leurs signatures et donc de neutraliser la menace.

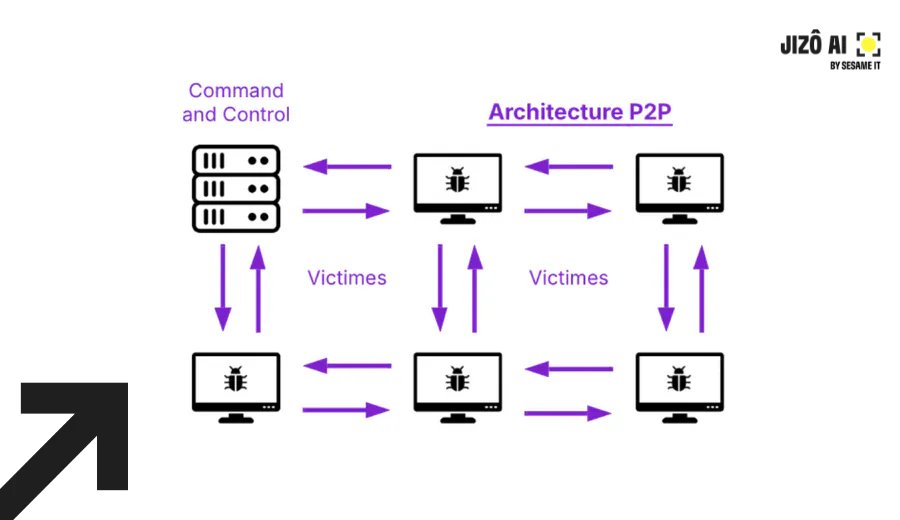

Les premières versions du Trojan bancaire Zeus utilisaient cette architecture mais ont évolué pour utiliser une architecture plus hybride, rendant leurs opérations plus résilientes . La version de Zeus GameOver utilise un réseau Peer2peer permettant aux machines infectées de communiquer entre elles pour transmettre les mises à jour et les données. Le botnet, n’étant plus dépendant des serveurs C2, il devient bien plus résilient aux tentatives de démantèlement. Cependant, Zeus garde une partie centralisée par des serveurs C2 permettant de récupérer les informations filtrées et d’envoyer des instructions au botnet.

L’architecture décentralisée basée sur le Peer2Peer permet donc de résoudre des problèmes posés par la centralisation dans des contextes spécifiques comme le contrôle de botnet mais dans d’autre cas elle permet également plus de furtivité. Stuxnet par exemple utilisait du P2P pour la communication entre machines infectées dans le même réseau coupé d’internet ce qui réduit les indices de compromissions détectables par les outils défensifs.

L'inconvénient du P2P est cependant qu’il est bien plus difficile pour l’attaquant d’administrer et de communiquer spécifiquement avec le botnet. Des protocoles dédiés sont mis en place pour la communication comme le HeartBeat Message ou les machines infectées vont périodiquement envoyer un message aux autres bots ou aux C2 pour indiquer son existence et son état.

Gameover Zeus par exemple tient son nom des fichiers récurrents présents dans les communications du malware avec son C2 contenant la mention “gameover”. Un autre exemple de technique utilisée dans l’architecture P2P est d’avoir une liste de peers programmée dans chaque bot permettant d'empêcher d’identifier tout le botnet. C’est d’ailleurs ce que le Storm Worm faisait.

Le choix de l’architecture dépend donc principalement de l’objectif et des spécificités du C2. Une attaque par ransomware aurait plus de chances d’utiliser une architecture centralisée qu’un botnet.

Une des évolutions les plus modernes est l'utilisation de services légitimes ainsi que de plateformes Cloud afin de masquer leurs communications (T1102).

De nombreuses plateformes comme Discord, Telegram, Github, etc. ont été utilisées par des acteurs malveillants afin de communiquer avec leurs machines victimes, permettant donc d’avoir l’apparence d’un trafic normal, évitant ainsi la détection par les outils de sécurité. L'APT nord-coréenne Lazarus utilise cette technique pour ses communications avec ses C2 notamment via Telegram. Cela leur permet de chiffrer leurs communications avec les algorithmes de l'application en plus de faire passer le trafic malveillant pour du trafic légitime rendant sa détection par les outils de défense compliquée. C'est un véritable avantage car cela rend également plus facile le maintien et la mise en place de l'infrastructure mais aussi de simplement augmenter le nombre de serveurs C2.

Le groupe Black Basta et le Ransomware du même nom utilisent des services de cloud légitimes comme AWS, Azure et d’autres pour masquer leurs infrastructures de command and control. L’avantage pour eux est de rendre difficile la détection par signature de domaines / IPs connues par les outils défensifs comme les IDS.

Une méthode complémentaire que les attaquants utilisent pour ajouter de la complexité à l’attaque est le Bulletproof Hosting. Cela consiste à utiliser des plateformes d'hébergement généralement situées dans des pays où la régulation est laxiste et ne coopère pas avec la justice. Ces plateformes sont utilisées pour de nombreux cybercrimes comme le phishing mais notamment le command and control. L’avantage est que ces hébergeurs permettent l’anonymat en acceptant les cryptomonnaies, en changeant fréquemment d’IP et de domaine mais surtout ils ignorent les demandes de la justice. Un exemple récent est le bulletproof host russe Zserver.ru sanctionné par les US en gelant ses propriétés, ses comptes et interdisant les institutions américaines de collaborer avec lui sous peine de sanction. Mais concrètement, Zserver peut continuer son activité en toute tranquillité, la Russie ne collaborant pas avec les services américains.

LES TECHNIQUES AVANCÉES DE COMMUNICATIONS ET D’ÉVASION

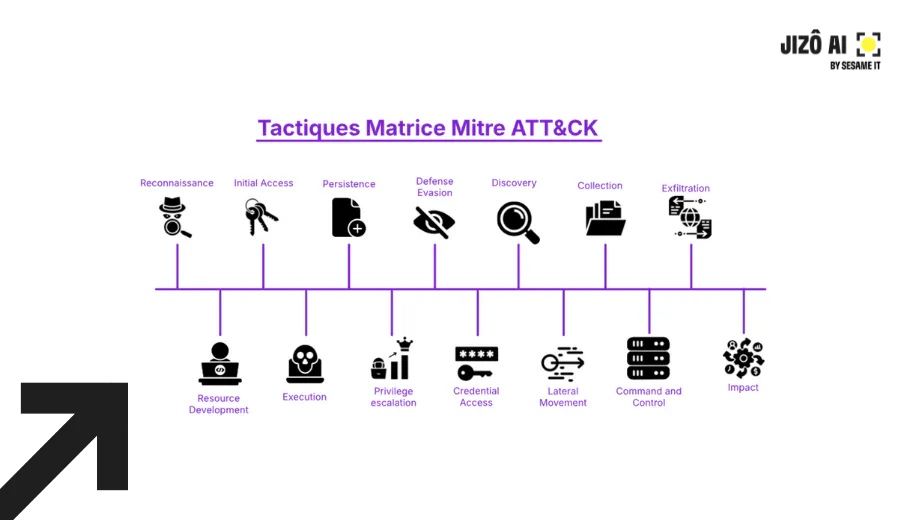

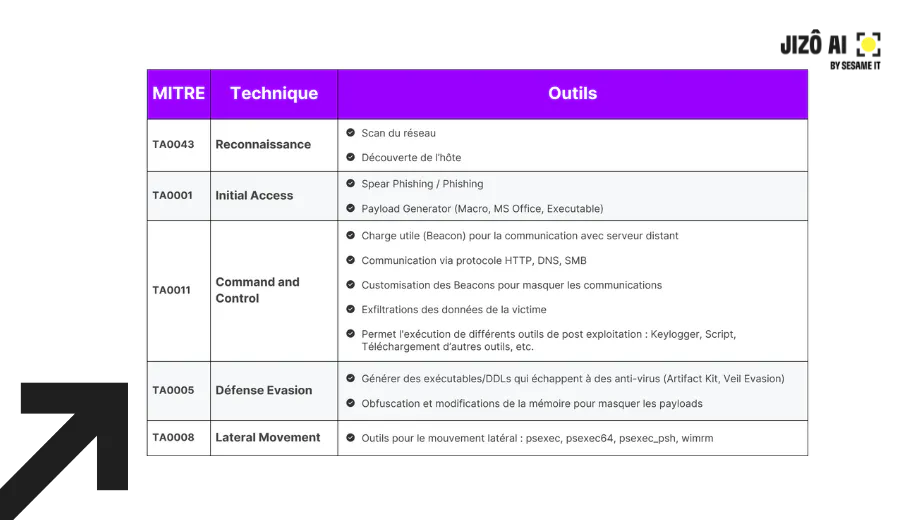

En raison de la prise de conscience des professionnels sur l’enjeu cyber et du développement des outils de sécurité informatique, les attaquants développent des techniques et tactiques de plus en plus sophistiquées. C’est dans ce cadre que la Matrice MITRE ATT&CK liste et classe toutes les techniques et tactiques connues utilisées par les attaquants. Celle-ci présente 18 techniques différentes pour les command and control ce qui montre la diversité et la complexité des méthodes employées par les attaquants.

QUELQUES TECHNIQUES LES PLUS MARQUANTES POUR LES COMMAND AND CONTROL :

- T1071.001 - Application Layer Protocol: Web Protocols

Les attaquants peuvent exploiter les protocoles web pour communiquer avec leurs victimes, celle-ci enverra des requêtes HTTP contenant une signature spécifique que le serveur C2 reconnaîtra. Inversement, le serveur C2 répondra avec une signature particulière que la victime saura interpréter. Par exemple, le malware Emotet utilise cette technique pour échanger avec ses serveurs. Une fois la machine infectée, Emotet envoie une requête HTTP POST contenant une chaîne de caractères spécifique au serveur, qui, à son tour, renverra un fichier binaire d'exploitation. L’utilisation de ce protocole permet aux communications C2 de se fondre dans la masse des paquets de la cible, HTTP étant très utilisé.

- T1572 - Protocol Tunneling

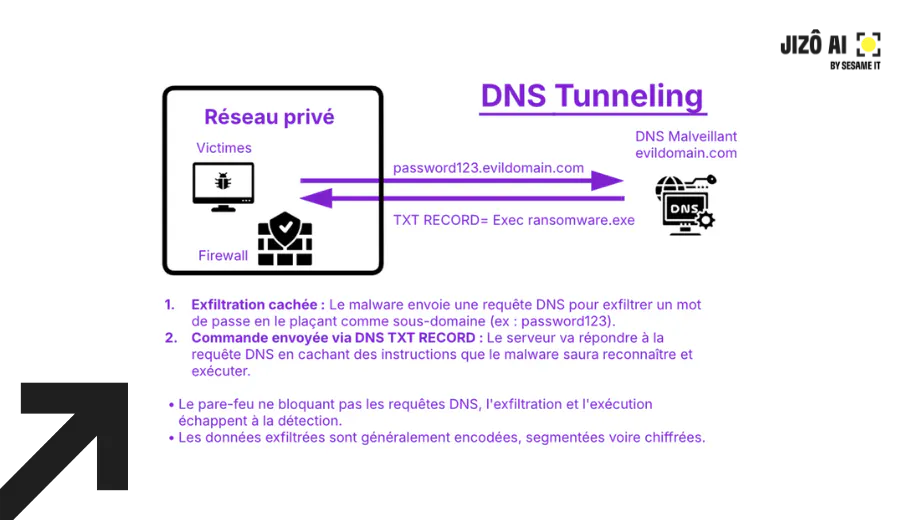

Une autre technique utilisée par les C2 est le Protocol Tunneling, qui leur permet d’encapsuler un protocole dans un autre pour contourner les restrictions réseau. Le DNS Tunneling, par exemple, exploite les requêtes DNS pour masquer des échanges malveillants. Les requêtes DNS étant globalement autorisées par les firewalls, il est possible de transmettre des informations dans le réseau cible par celles-ci. Une technique intéressante d’exfiltration consiste à encoder et segmenter les informations, puis envoyer chaque segment comme une requête au sous-domain d’un DNS malveillant.

Concrètement, si le message à exfiltrer est “password123”, la requête DNS sera password123.evildomain.com. Les attaquants utilisent aussi souvent les enregistrements DNS TXT, qui permettent de stocker du texte dans l’enregistrement DNS, afin de transmettre de l’information. Par exemple, un implant peut envoyer une requête DNS à un serveur DNS préconfiguré et recevoir les instructions de celui-ci en lisant le contenu texte présent dans la réponse.

Le Trojan BOND UPDATER utilise cette variation spécifique du DNS tunneling. Lors des communications C2, les requêtes envoyées au serveur DNS malveillant contiennent un type d'action spécifique indiquant une demande particulière. Par exemple, si le type d'action est "M", cela signifie qu'il faut activer l'implant. Si le type d'action est "P", cela indique que la méthode TXT ne fonctionne pas et qu'il faut utiliser une autre variation du DNS tunneling.

Les attaquants peuvent également rajouter une couche de protection supplémentaire en utilisant des techniques d’obfuscation ou de stéganographie pour rendre le texte plus difficile à détecter par les solutions de détection et de réponse du réseau. Cette technique est relativement facile à appliquer par des C2 via des outils open source comme DNSCAT2 ou dans des frameworks offensifs comme Cobalt Strike.

- T1568.002 - Domain Generation Algorithm

Le DGA est une technique utilisée par les attaquants pour générer dynamiquement des noms de domaine et assurer la communication avec un serveur C2 tout en évitant la détection et le blocage. Plutôt que d’utiliser une adresse C2 fixe facilement repérable, l’implant génère automatiquement des noms de domaine selon un algorithme utilisant un critère spécifique comme la date ou une chaîne de caractères spécifique. Cette approche permet aux attaquants d’enregistrer et d’activer ces domaines en fonction de leurs besoins, rendant difficile leur identification.

Cette technique est couramment utilisée par les botnets et malwares avancés afin d’assurer une persistance et une redirection continue vers une infrastructure C2, même si certains domaines sont bloqués.

Les attaquants avancés combinent plusieurs techniques, comme l'utilisation de DNS TXT Records et de DGA. Par exemple, dans le cas du malware Ebury v1.4 et v1.6, si l'attaquant ne se connecte pas via OpenSSH pendant trois jours, un mécanisme de secours s'enclenche et utilise un DGA pour générer une liste de domaines. Ebury tente ensuite de se connecter à ces domaines et recherche un enregistrement DNS TXT qu'il peut déchiffrer avec une clé RSA programmée dans l’implant.

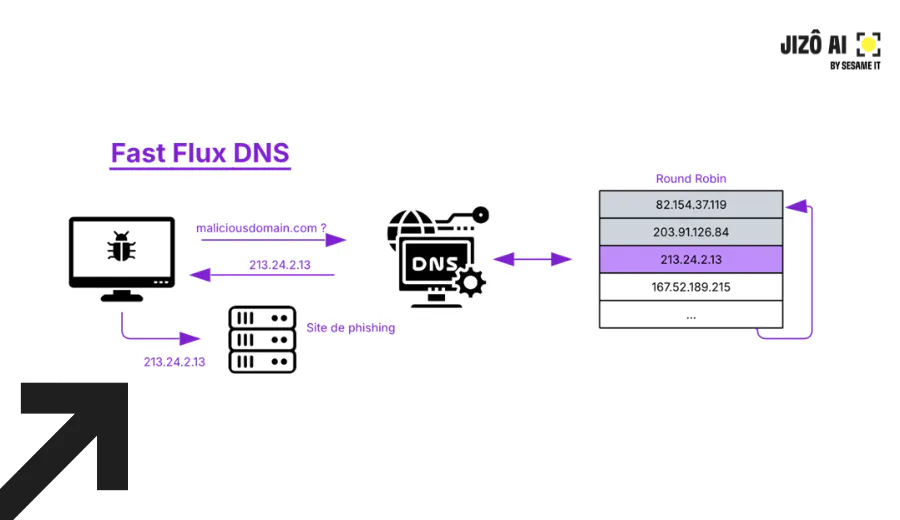

- T1568.001 - Fast Flux DNS

Une autre technique impliquant le DNS est le Fast Flux. C’est une technique où les attaquants modifient très rapidement les adresses IP associées à un domaine. Pour ce faire, ils utilisent un serveur DNS qu'ils contrôlent et font en sorte que chaque demande DNS retourne une nouvelle adresse IP souvent toutes les quelques minutes (généralement 3 à 5 minutes). Ces adresses IP, avec un faible TTL (Time To Live), sont choisies dans une liste qui change régulièrement et sont attribuées généralement selon un système de "Round Robin".

Cela signifie que chaque nouvelle demande DNS reçoit l'adresse suivante de la liste, de manière cyclique. Ce système permet de faire tourner les adresses IP rapidement et rend plus difficile la localisation des serveurs malveillants. Le Fast Flux peut également être utilisé avec des botnets.

Chaque bot du réseau peut héberger une adresse IP, ce qui permet de répartir l'infrastructure malveillante sur un grand nombre de machines. Cette dispersion rend l'infrastructure beaucoup plus difficile à démanteler. De cette façon, même si certains serveurs ou bots sont arrêtés, l'activité malveillante peut continuer sans être interrompue.

La solution pour contrer le Fast Flux est donc de se concentrer sur les domaines malveillants. C’est ce qu'avaient fait les chercheurs d’Unit42 en publiant les IOC de l’APT Gamaredon (Trident ursa) connu pour utiliser cette technique. Ces même chercheurs ont été menacés publiquement par l’APT dans une tentative d’intimidation pour les empêcher de publier d’autres IOC.

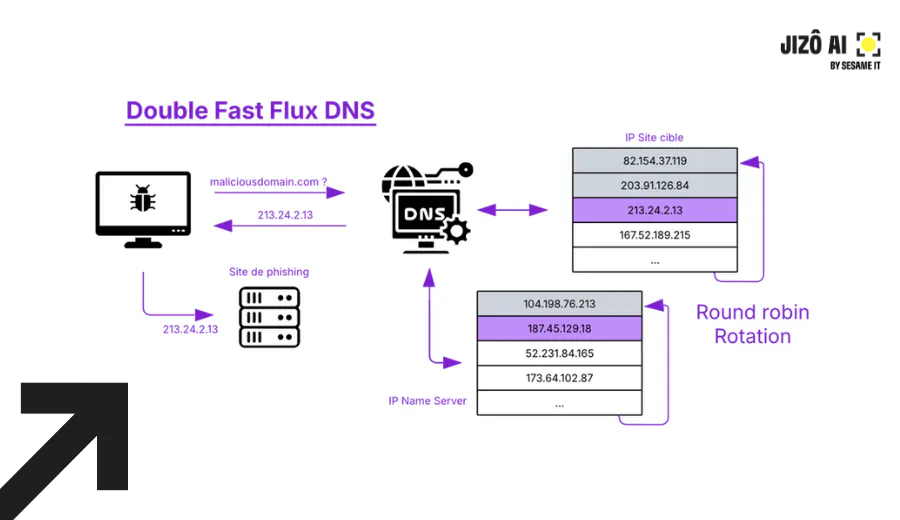

Il existe une technique plus avancée appelée double Fast Flux. Elle fonctionne de manière similaire au Fast Flux, mais ajoute une étape supplémentaire : le changement rapide de serveur DNS. En plus de faire tourner les adresses IPs des serveurs malveillants, les serveurs DNS aussi seront changés fréquemment. Ces serveurs, ayant un faible TTL, obligent le resolver à chercher constamment un nouveau serveur DNS. Chaque requête sera donc différente de la dernière.

- Le Framework Cobalt Strike

Cobalt Strike est un outil d’émulation de la menace commercialisé pour les professionnels de la cybersécurité. Cependant, étant particulièrement efficace, de nombreux acteurs malveillants se procurent des versions leak ou piratées du logiciel puis s’en servent pour effectuer des cyber-attaques.

Pour échapper aux outils de détections, une des techniques les plus populaires de Cobalt Strike est Malleable C2. Celui-ci permet de personnaliser les communications du beacon pour leur donner une apparence légitime. Un beacon peut par exemple imiter le trafic de services légitime comme Google Drive, Wikipedia et d’autres en utilisant un profil adapté. Le Community Kit est un répertoire ou la communauté publie des scripts validés par les équipes de Cobalt Strike. On y retrouve du mouvement latéral, de la génération de payload et beaucoup d’autres outils rendant les attaques flexibles.

Une fois un beacon déployé sur la machine victime, plusieurs options de communications s'offrent à l’attaquant. Les principaux sont HTTP(S), le DNS Tunneling, TCP mais aussi SMB.

Les beacons ont deux modes d’activations :

- Asynchrone : Le beacon est en mode « sleep » (reste inactif) pendant une période définie avant de se connecter brièvement pour recevoir des instructions. Cette méthode est privilégiée pour la furtivité qu’elle apporte.

- Intéractif : Le beacon reste connecté en continu avec le C2. Ce mode est plus rapide mais en contreparties est plus facilement repérable par les outils de sécurité.

Un exemple récent de l’utilisation de Cobalt Strike est la cyberattaque de SolarWind en 2020. Lors de l’investigation, des Beacon CS ont été découverts communiquant via HTTPS avec leurs C2. Un Beacon SMB a également été trouvé sur une machine non connectée à internet. Celui-ci communique en utilisant un Named Pipe comme canal de communication interne via le protocole SMB. Cette technique permet d’échanger des données en utilisant TCP/IP sur un réseau local. Les données une fois transférées sur une machine connecté à internet sont relayées vers le serveur C2 de l’attaquant.

La principale raison de l'augmentation de l'utilisation de Cobalt Strike est sa simplicité. Cet outil puissant et performant permet de déployer des attaques sans avoir à développer un C2 depuis zéro. Cependant le principal inconvénient vient de sa notoriété : étant très populaire, il est plus facilement détectable qu'un malware personnalisé. Son utilisation malveillante repose majoritairement via des versions crackées ou fuitées ce qui limite sa disponibilité, et certaines ne possèdent pas l’Arsenal KIT par exemple.

Des concurrents open-source existent comme Sliver, Havoc ou bien Metasploit. Ce dernier étant aussi assez populaire mais aucune de ces alternatives, bien que fonctionnelles, ne sont aussi sophistiquées que CS pour du command and control. La preuve étant que des APTs avec beaucoup de ressources comme APT 41 (Double Dragon) et APT 29 (Cozy Bear) utilisent encore Cobalt Strike dans leurs attaques.

L’EXEMPLE DE COBALT STRIKE CHEZ JIZÔ AI

L’équipe cyber threat intelligence de chez HOSHI traite tous les jours de nouvelles campagnes d’attaques afin de récupérer le maximum d'indices de compromissions pour détecter plus précisément la menace. Ces IOC sont donc de bonnes armes que les outils de détection peuvent utiliser pour contrer des C2 comme Cobalt Strike. Nous traquons donc les adresses IPs, les domaines mais aussi les signatures des fichiers malveillants partagées par la communauté cybersécurité. Les nombreuses campagnes que nous traitons nous permettent de faire une liste de ces IOCs et donc d’avoir des patterns ainsi que des règles pour détecter ceux-ci.

Notre outil de détection basé sur l’intelligence artificielle constitue également un atout majeur, car des indicateurs de compromission liés aux infrastructures de command and control sont systématiquement présents dans le trafic réseau lors d’une attaque. Jizo est capable d’identifier les variations suspectes dans les communications et d’alerter rapidement les analystes.

CONCLUSION : VERS UNE DÉTECTION PROACTIVE ET AUTOMATISÉE DES C2

Lutter contre les infrastructures command and control est donc devenu un enjeu majeur de la cybersécurité moderne. Les attaquants perfectionnant leurs techniques pour déjouer les solutions de détection, il est important de mettre en place de nouvelles méthodes plus modernes et sophistiquées pour détecter la menace. L’intégration de technologies basées sur l’intelligence artificielle, comme celle proposée par Jizô AI, devient donc de plus en plus essentielle ; L’analyse comportementale et la détection des variations dans les flux réseau permettent de repérer les communications malveillantes même lorsqu’elles utilisent des techniques avancées comme vu précédemment.

BIBLIOGRAPHIE

- The history of malware: A primer on the evolution of cyber threats

- Russia’s Trident Ursa (aka Gamaredon APT) Cyber Conflict Operations Unwavering Since Invasion of Ukraine

- Windigo Still not Windigone: An Ebury Update

- OilRig Uses Updated BONDUPDATER to Target Middle Eastern Government

- What is a Command and Control Attack?

- États-Unis : les oléoducs Colonial Pipeline ont versé une rançon de 4,4 millions de dollars à des hackeurs

- What happened in the Colonial Pipeline Cyber Attack

- Understanding Domain Generation Algorithms (DGAs)

- Threat Brief: Understanding Domain Generation Algorithms (DGA)

- What is Domain Generation Algorithm: 8 Real World DGA Variants